|

29843

rizhaook 发表于 2017-5-13 14:19:06

来自手机

rizhaook 发表于 2017-5-13 14:19:06

来自手机

加入侃日照,和我们一起侃侃侃吧!

您需要 登录 才可以下载或查看,没有账号?侃注册

×

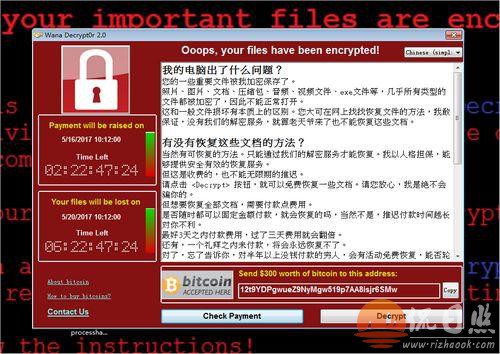

(安全人员展示名为WannaCry的电脑勒索病毒)

网易科技讯 5月13日消息 据BBC报道,一款被认为是美国国家安全局开发的软件被不法分子利用,实施大规模的网络攻击,全球多地组织中招。

病毒将全球数千处的电脑锁定,勒索价值300美元(约合230英镑)的比特币才能解锁。

这些工具据称出自美国国家安全局之手。今年四月份,名为“影子经纪人”的黑客组织盗取了这些工具并在网上公布。虽然微软在3月份就通过更新修补了黑客软件所利用的漏洞,但显然全球仍有很多电脑未能及时更新。

攻击规模有多大?

此次攻击规模涉及全球99个国家和地区,英国、美国、中国、俄罗斯、西班牙、意大利和台湾均有感染报告。

网络安全公司Avast称在全世界检测到7.5万WannaCry劫持。规模之大让Avast软件研究员Jakub Kroustek为之震惊。

许多研究人员称突然爆发的攻击可能彼此互有关联,但不认为是针对特定目标的有组织攻击行为。

哪些组织受到影响?

英国国家卫生服务系统(NHS)受到勒索。NHS员工展示了受攻击电脑的截屏。医院业务和医生手术无法正常进行。一位NHS工作人员对BBC称,医院停运的后果将是病人遭受病痛折磨乃至死亡。

有报道称俄罗斯受到的攻击数量高过任何其他国家。俄罗斯内政部称已得知勒索病毒肆虐国内电脑,并表示该国的防病毒软件正在运作以摧毁病毒,强调只有不到1%的电脑受到影响。

不少德国和意大利网民在推特上发布电脑受攻击的图片,有图片显示一处火车票售票机也受到攻击。

西班牙电信巨头Telefonica、电力公司Iberdrola和天然气公司Gas Natural均遭到攻击。报道称这些公司通知员工关闭电脑。

葡萄牙电信公司、联邦快递FedEx、俄罗斯第二大电信运营商Megafon也在被攻击之列。

幕后黑手?

一些专家称,攻击可能利用了名为“EternalBlue”的漏洞。NSA此前便一直使用该漏洞进行间谍行为,后来“影子经纪人”黑客组织盗取NSA的文件,黑客曾尝试在网上拍卖盗窃所得,拍卖未果后索性直接将这些工具公之于众,在4月8日公布了文件加密密码。

黑客们称,公布NSA作案工具是为了表达对特朗普总统的抗议。

当时一些网络专家表示,一些恶意软件仍然可用,但有些是已经无效的。微软早在3月份就发布了漏洞补丁,但许多电脑并未及时安装更新。

微软公司在本周五称其工程师已经加强了对WannaCry病毒的监测和防御,并向受影响客户提供帮助。

恶意软件如何工作?

一些安全人员指出,感染似乎是通过在计算机之间传播的蠕虫完成。与其他许多恶意程序不同,这一程序本身就有在网络内自主移动的能力。普通恶意软件依赖人类操作传播,比如代码伪装在附件里欺骗用户进行电击。相比之下,一旦某个组织内的一台电脑被WannaCry感染,它将悄无声息地不断感染组织内其他易受攻击的电脑。这也解释了为何WannaCry感染多发生在大规模组织中。(孙文文)

(原标题:Massive ransomware infection hits computers in 99 countries)

(责任编辑:王凤枝_NT2541)

|

|